Linux镜像如何开启或关闭intelCPU漏洞补丁

概述

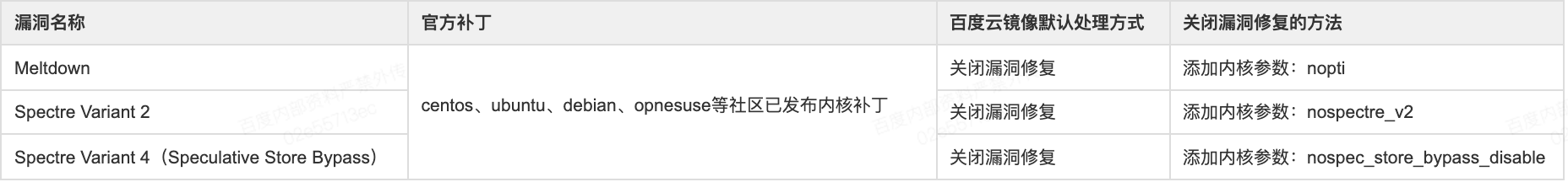

本文主要介绍Linux镜像如何开启或关闭Meltdown与Spectre、MDS等漏洞修复的方法。

Meltdown与Spectre

漏洞详情

Meltdown(CVE-2017-5754)与Spectre(CVE-2017-5715/CVE-2017-5753)存在于英特尔(Intel)处理器芯片的安全漏洞,该漏洞源于芯片硬件层面的设计缺陷,可导致操作系统内核信息泄露、应用程序越权访问系统内核数据等问题。

漏洞编号:

CVE-2017-5753

CVE-2017-5715

CVE-2017-5754

Linux内核社区已经针对上述问题提出了缓解措施,但部分缓解措施存在副作用,会导致系统的运行效率有较大幅度下降,目前百度智能云在GuestOS中默认关闭Meltdown与Spectre漏洞的修复,以保证GuestOS的性能。

SRSO

漏洞详情

SRSO(CVE-2023-20569)是一个存在于AMD处理器芯片的安全漏洞。该漏洞与AMD处理器的推测执行机制、返回栈缓冲区溢出相关,可能会导致数据泄露、系统破坏等潜在安全风险。

当前许多最新版本的操作系统内核已经默认合入了AMD SRSO漏洞缓解措施SafeRET,并且默认为开启状态。然而,这些缓解措施会导致处理器性能有较为明显的下降。

根据AMD官方发布的针对公有云用户的SRSO漏洞缓解措施的选项与考虑因素文档,AMD认为,在典型的生产环境中,与SRSO相关的整体安全风险较低。对于使用常见侧信道道保护的典型生产环境中的云用户,AMD认为在配置操作系统时禁用SafeRET是合理的。

目前,百度智能云在公共镜像中默认关闭了SRSO漏洞的缓解措施(内核启动参数添加spec_rstack_overflow=off),以保证GuestOS的性能。用户可以根据自身业务安全需求,决定是否使用安全缓解措施(在内核启动参数中移除spec_rstack_overflow=off)。

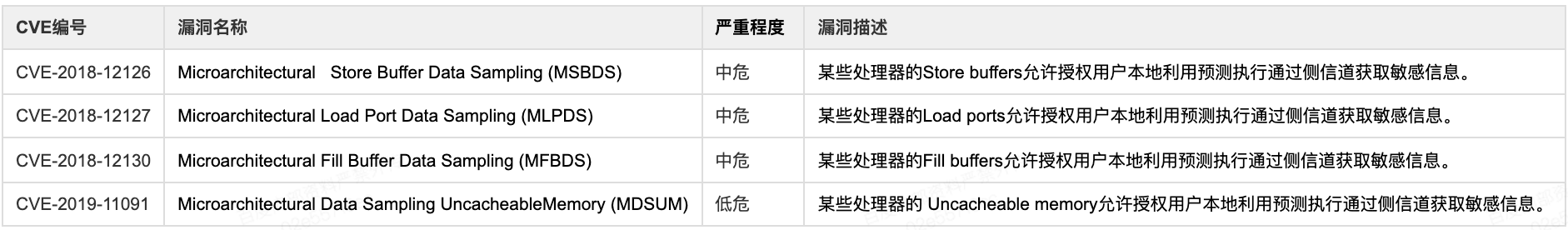

MDS

漏洞详情

Intel “Micro Architectural Data Sampling (MDS)“,该漏洞可能通过侧信道攻击的方式,导致未经授权的一些敏感数据泄露。

漏洞编号

影响范围

Intel相应型号的CPU芯片,详情请参见Intel安全公告。

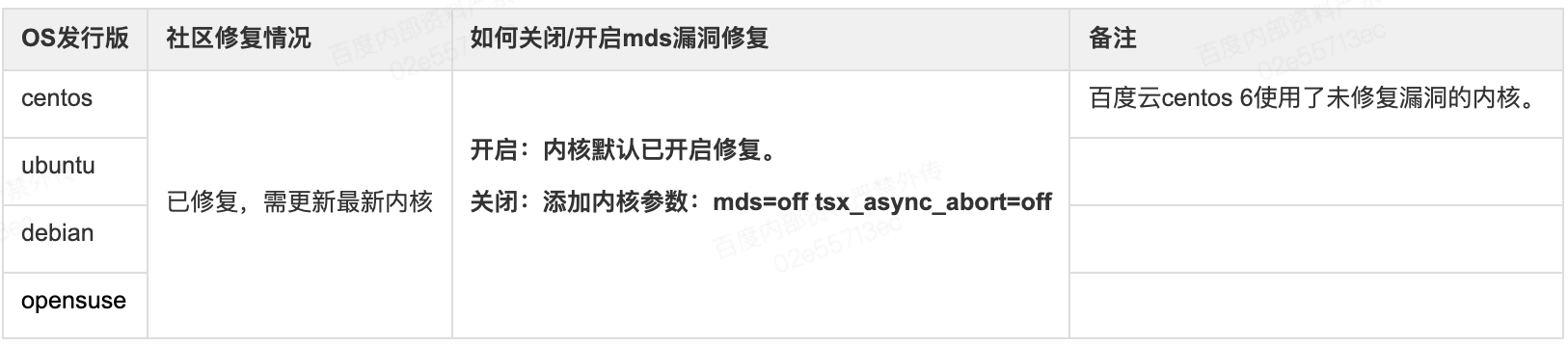

如何开启或者关闭MDS漏洞修复

目前Linux发行版社区针对MDS漏洞,已通过更新内核补丁来修复处理器漏洞。

以下几种镜像为涉及的公共镜像:

- centos 7 / 8

- debian 9 /10

- ubuntu 16.04 / 18.04 【 ubuntu-20.04内核不受影响】

- opensuse 15

漏洞的修复可能会带来比较明显的性能回退,如果用户对性能需求比较敏感,可通过关闭修复的方式来提升性能。

社区修复情况

| OS | 发行版 | 修复后的内核版本 | 社区 |

|---|---|---|---|

CentOS | 6 | kernel-2.6.32-754.14.2.el6 | https://access.redhat.com/errata/RHSA-2019:1169 |

| 7 | kernel-3.10.0-957.12.2.el7 | https://access.redhat.com/errata/RHSA-2019:1168 | |

| 8 | kernel-4.18.0-80.1.2.el8_0 | https://access.redhat.com/errata/RHSA-2019:1167 | |

Ubuntu | 16.04 ESM (Xenial Xerus) | Released (4.4.0-148.174) | |

| 18.04 LTS (Bionic Beaver) | Released (4.15.0-50.54) | ||

| 20.04 LTS (Focal Fossa) | Not vulnerable (5.4.0-9.12) | ||

| Debian |

评价此篇文章