验证防护业务配置

更新时间:2022-05-25

在添加完防护业务,正式接入高防/分布防护前,建议在本地验证转发配置准确,避免非预期的接入。

详细验证方法如下:

1.网站接入

1.1.通过浏览器验证

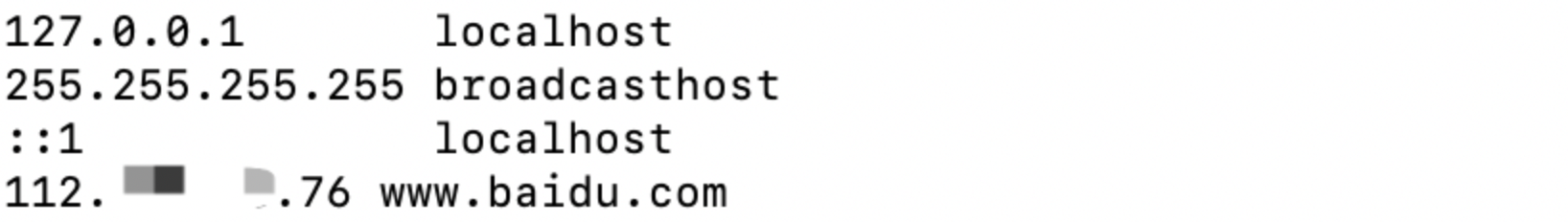

- 修改本地hosts文件,通常hosts文件路径:mac下/etc/hosts,windows下C:\windows\system32\drivers\etc\hosts

- 使用文本编辑器打开hosts文件,在最后一行添加:高防IP 防护网站域名,并保存文件。例如:112.xx.xx.76 www.baidu.com

- 新打开一个浏览器(建议谷歌)访问测试域名。通过开发者工具,确认访问域名已绑定高防IP,并且测试页面内容符合预期。 如果依然是源站IP地址,请尝试刷新本地的DNS缓存(windows在命令提示符中运行ipconfig /flushdns命令,mac在终端中运行sudo dscacheutil -flushcache)

注意:

HTTP和HTTPS网站需分别进行本地验证,全部符合预期方可正式接入。

1.2.通过curl工具验证

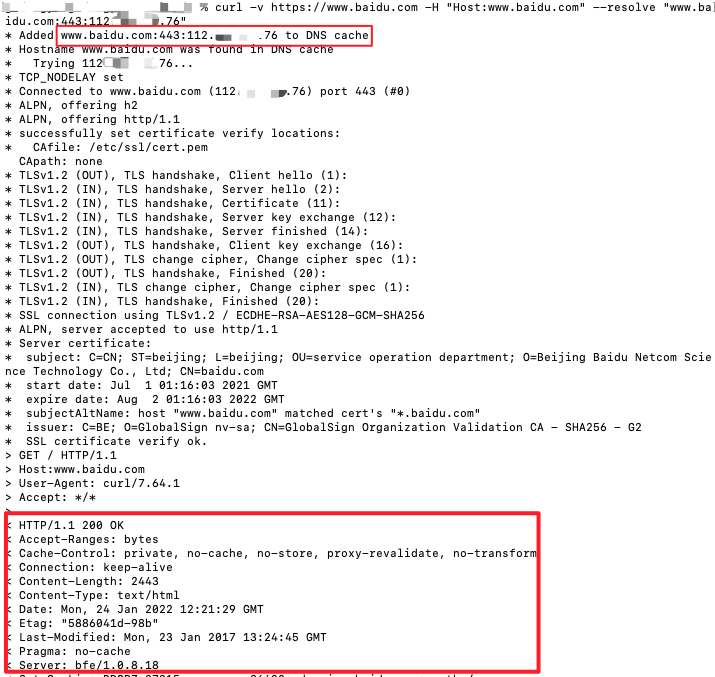

- curl绑定高防IP,命令可参考(请将命令中的IP地址替换为实际的高防IP地址):

测试https:

Plain Text

1curl -v https://www.baidu.com -H "Host:www.baidu.com" --resolve "www.baidu.com:443:112.xx.xx.76"测试http:

Plain Text

1curl -v http://www.baidu.com -H "Host:www.baidu.com" --resolve "www.baidu.com:80:112.xx.xx.76"返回结果:

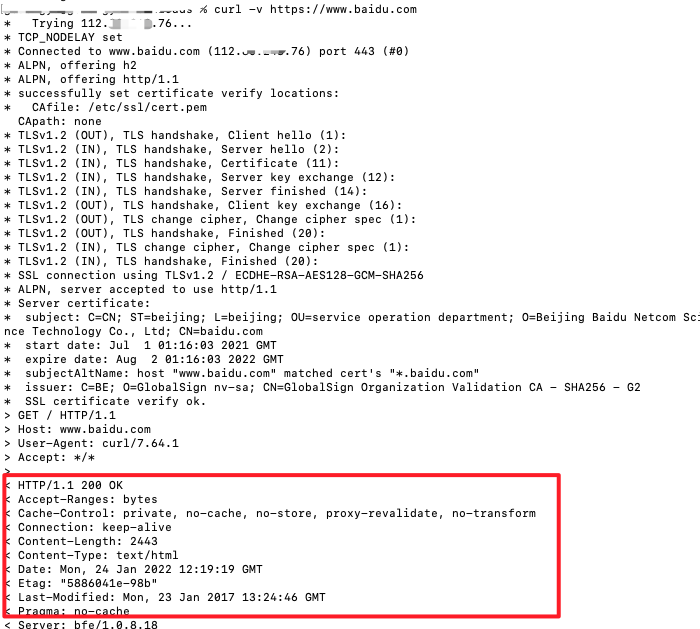

- curl直接访问 ,命令可参考:

测试https:

Plain Text

1curl -v https://www.baidu.com测试http:

Plain Text

1curl -v http://www.baidu.com直接访问,返回结果:

- 确认直接访问和绑定高防IP访问返回内容一致。

注意:

HTTP和HTTPS网站需分别进行本地验证,全部符合预期方可正式接入。

2.端口接入

2.1.绑定域名解析为高防IP

- 修改本地hosts文件,内容同1.1

- 在本地计算机终端中对防护的域名运行Ping命令。预期解析到的IP地址是在hosts文件中绑定的高防IP地址。如果依然是源站地址,请尝试刷新本地的DNS缓存(windows在命令提示符中运行ipconfig /flushdns命令,mac在终端中运行sudo dscacheutil -flushcache)

- 确认本地解析已经切换到高防IP以后,使用原来的域名进行测试,如果能正常访问则说明配置已经生效。

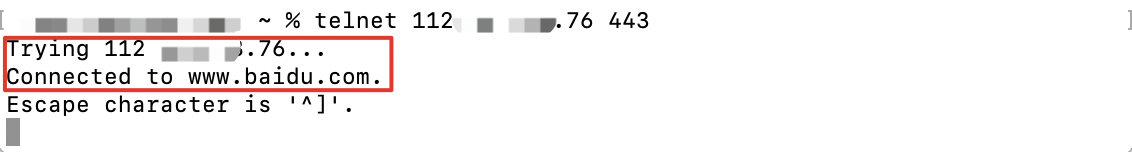

2.2.直接访问高防IP

- 使用高防IP访问服务,假设高防IP是112.xx.xx.76,高防防护端口为443。

- 通过telnet命令访问高防IP:112.xx.xx.76的443端口。命令参考(请将命令中的IP地址替换为实际的高防IP地址):

Plain Text

1telnet 112.xx.xx.76 443

- telnet命令能连通则说明转发成功

评价此篇文章