如何在百度智能云和AWS之间创建一个IPSEC隧道

作者:ACG马鹏程2023.03.09 20:11浏览量:509简介:如何在百度云和AWS之间创建一个IPSEC隧道

1. 在百度云侧创建一个VPN网关

在百度云的VPN管理页面创建一个VPN网关,并绑定一个EIP,如下图,我的vpc网段是192.168.0.0/16, EIP是180.76.224.45。创建完成后先不要创建隧道,因为你还不知道AWS的对端地址是多少

2. 在AWS的VPN网关页面分别创建客户网关和虚拟私有网关

2.1 创建客户网关

创建客户网关的参数,IP地址填写在百度云VPN网关绑定的EIP,对于我的测试环境,也就是180.76.224.45。

创建完成后如下图所示:

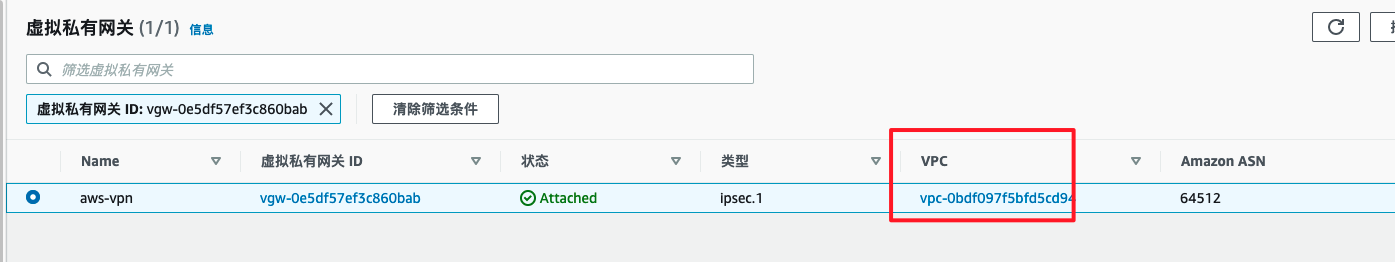

2.2 创建虚拟私有网关

创建完成后如下所示,然后绑定VPC

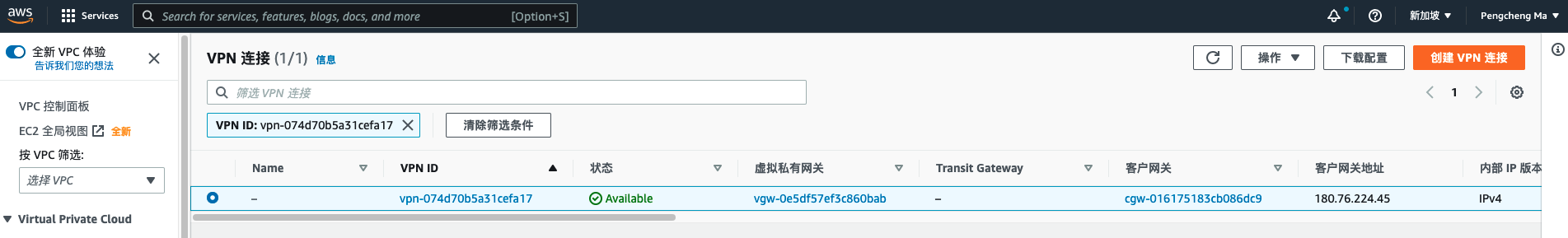

3. 在AWS创建VPN连接

在AWS的站点到站点VPN连接页面,创建VPN连接。

- 为VPN连接命名

- 『目标网关类型』选择虚拟私有网关

- 『虚拟私有网关』选项选择刚才步骤2.2创建好的虚拟私有网关

- 『客户网关』选项选择刚才步骤2.1创建好的客户网关

- 『路由选项』选择『静态』

- 『本地 IPv4 网络 CIDR – 可选』填写百度云的网段。在本例中是192.168.0.0/16

- 『远程 IPv4 网络 CIDR – 可选』填写AWS的网段,在本例中是172.31.0.0/16

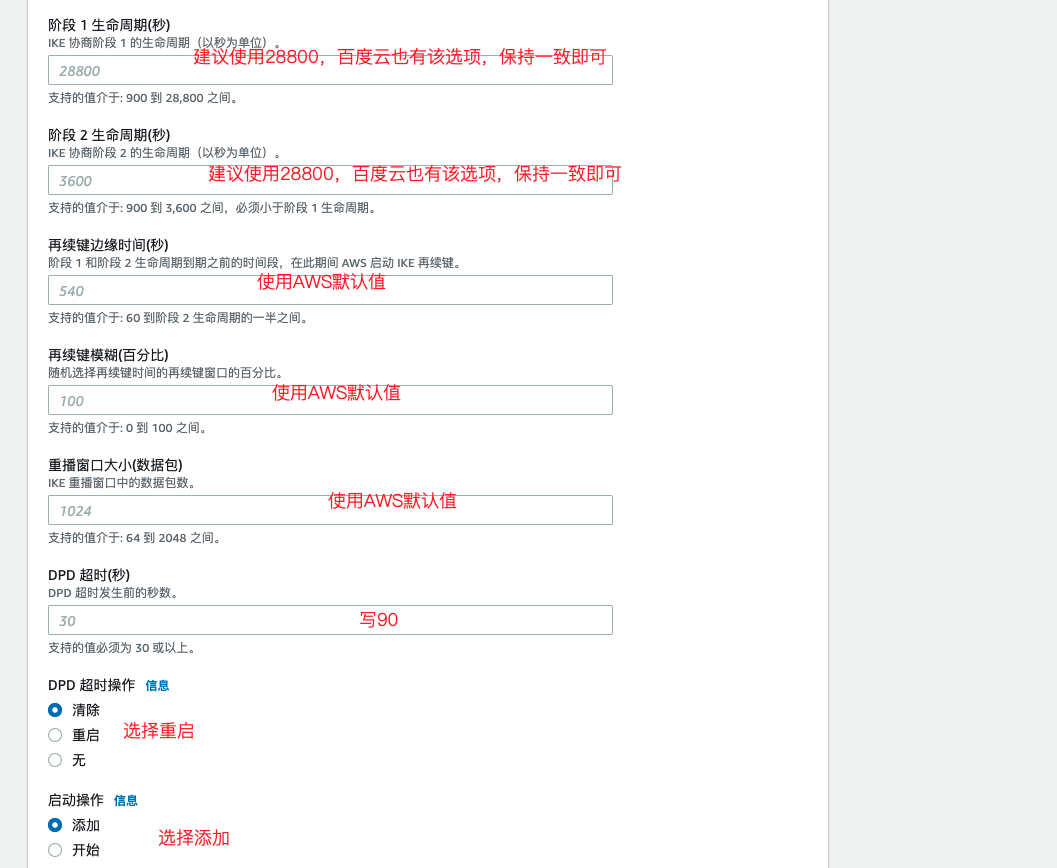

AWS会为每个VPN连接创建两个隧道,如下图,有两个隧道选项。但是百度云能且只能与其中一个建IPSEC隧道,因为百度云不支持同网关的不同隧道配置相同的感兴趣流。所以客户在配置AWS的VPN连接的时候,可以忽略『隧道2选项』

『隧道 1 的内部 IPv4 CIDR』不用管

『隧道 1 的预共享密钥』填入一个预共享密钥,此预共享密钥要记住,后面会在百度云的IPSEC隧道上配置同样的预共享密钥。

『隧道1的高级选项』中选择『编辑隧道 1 选项』,然后根据自己的需要选择加密认证算法和DH分组。

创建完成以后如下所示

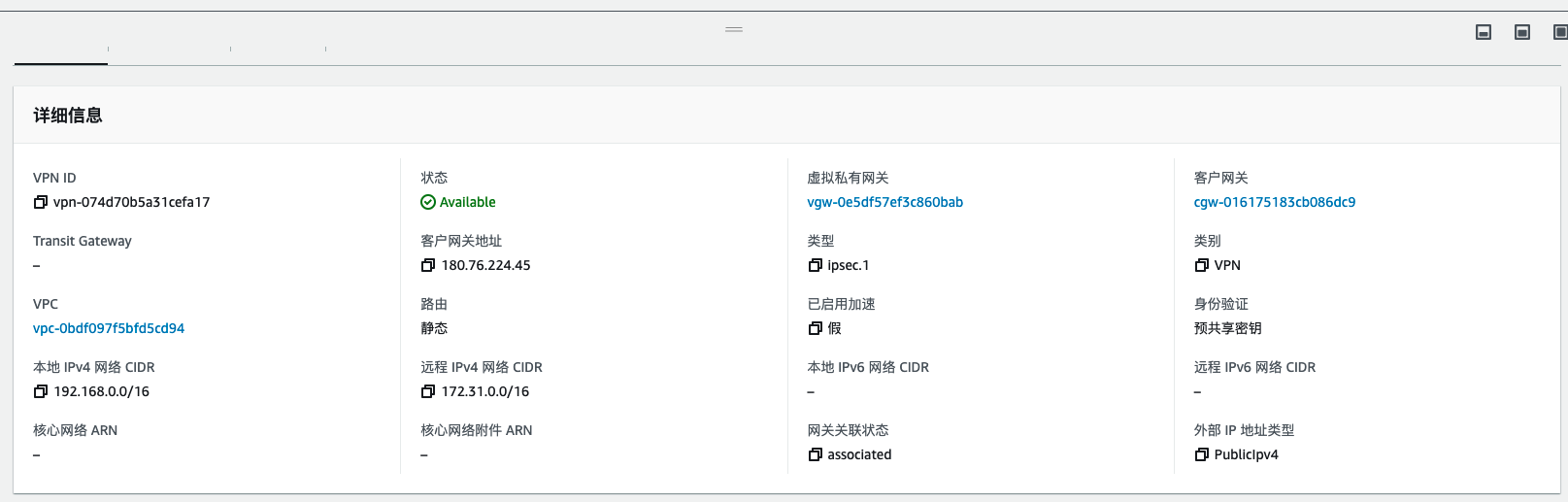

详细信息如下:

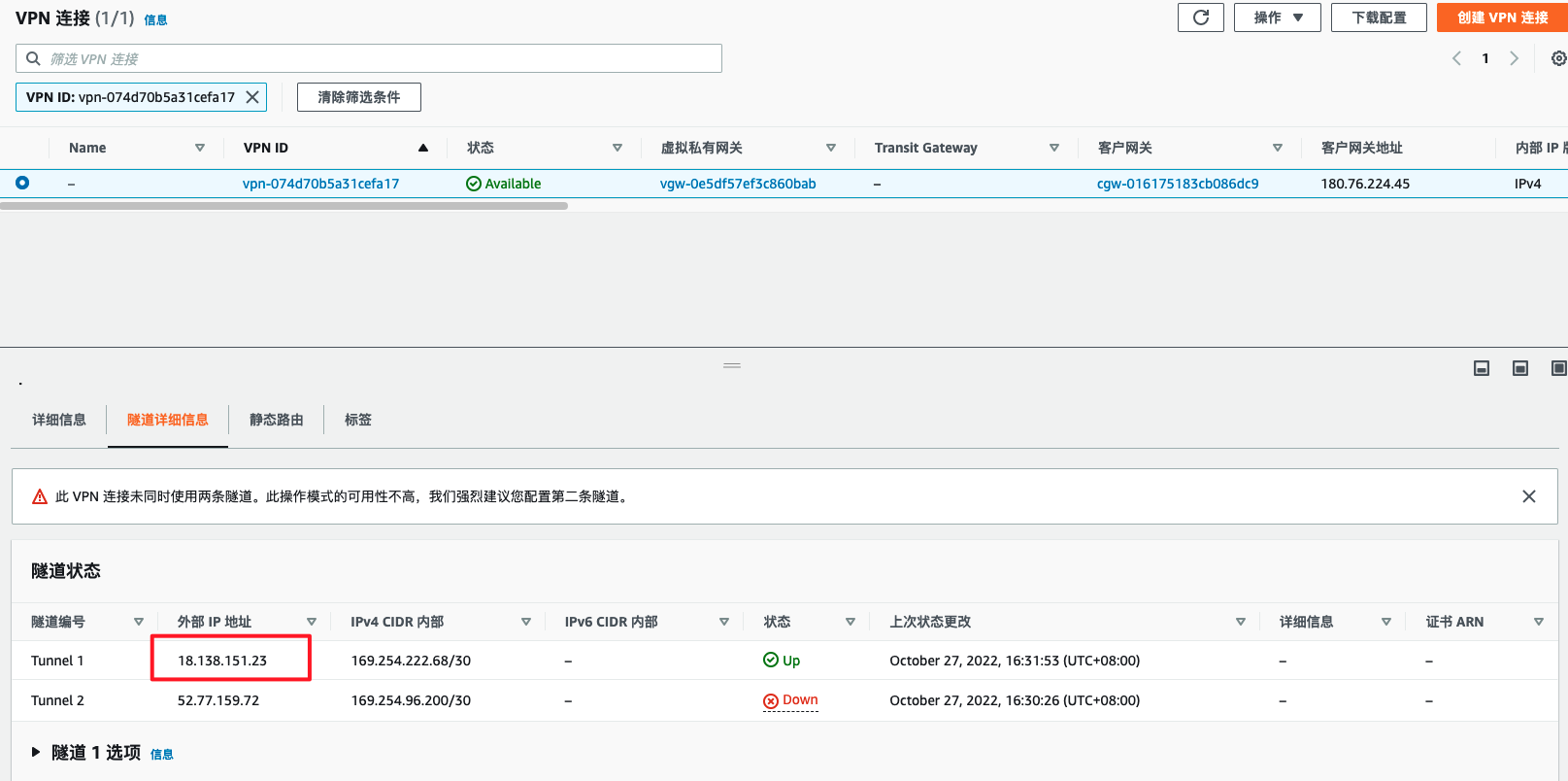

创建完成以后在AWS的隧道详情信息中,AWS会提供两个公网地址。选择隧道1的公网地址作为百度云的对端地址。

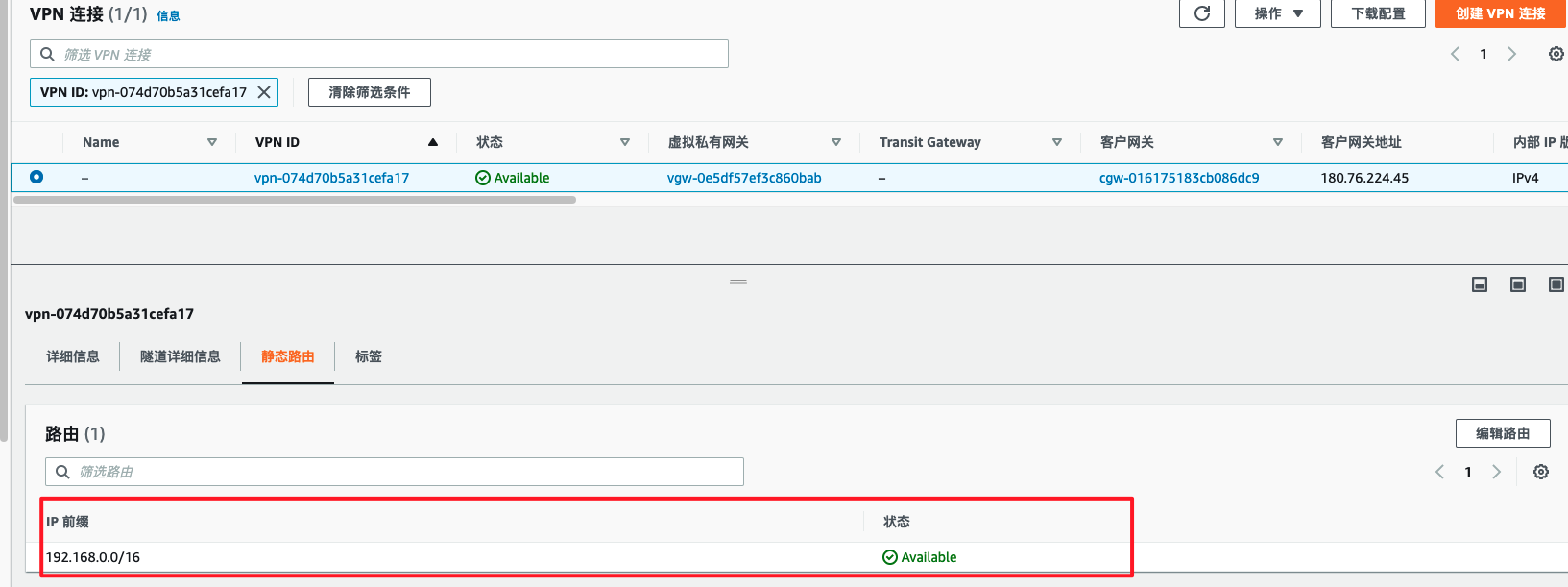

在静态路由页面添加百度云侧的网段

4. 在百度云创建IPSEC隧道

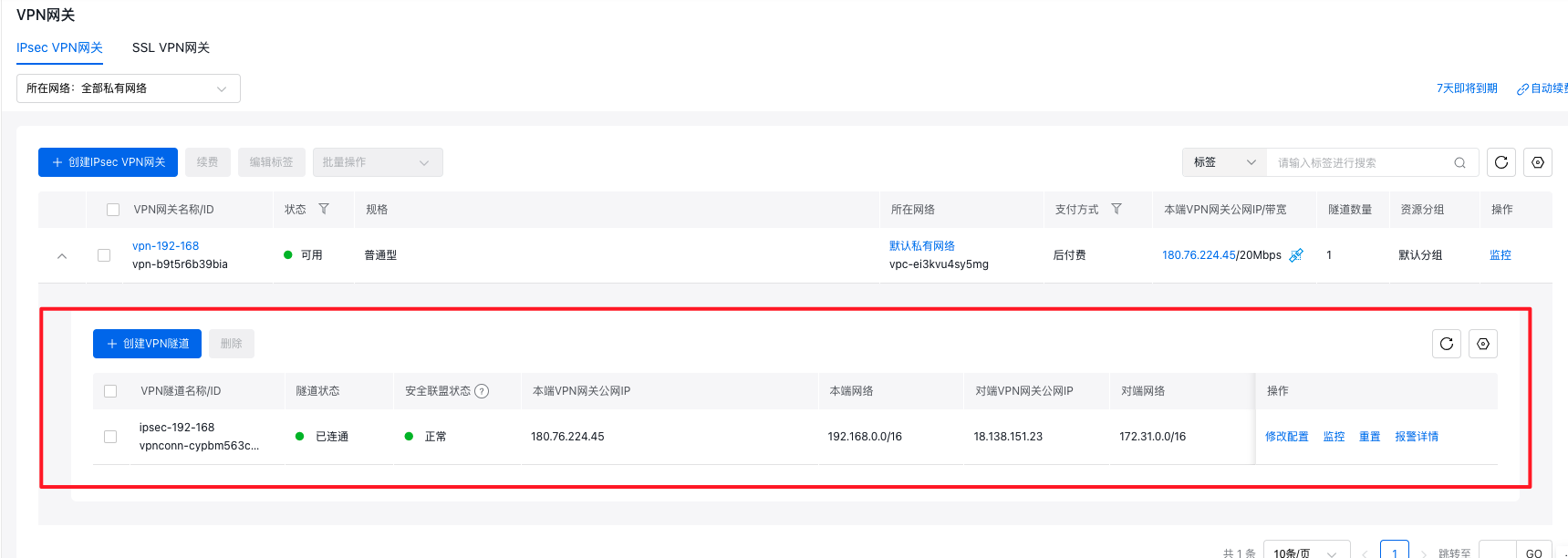

百度云侧的配置如下所示,预共享密钥,加密认证算法和AWS保持一致。

本端网络和对端网络也保持一致。本端标识和对端标识使用本端和对端的公网地址。

5. 路由配置

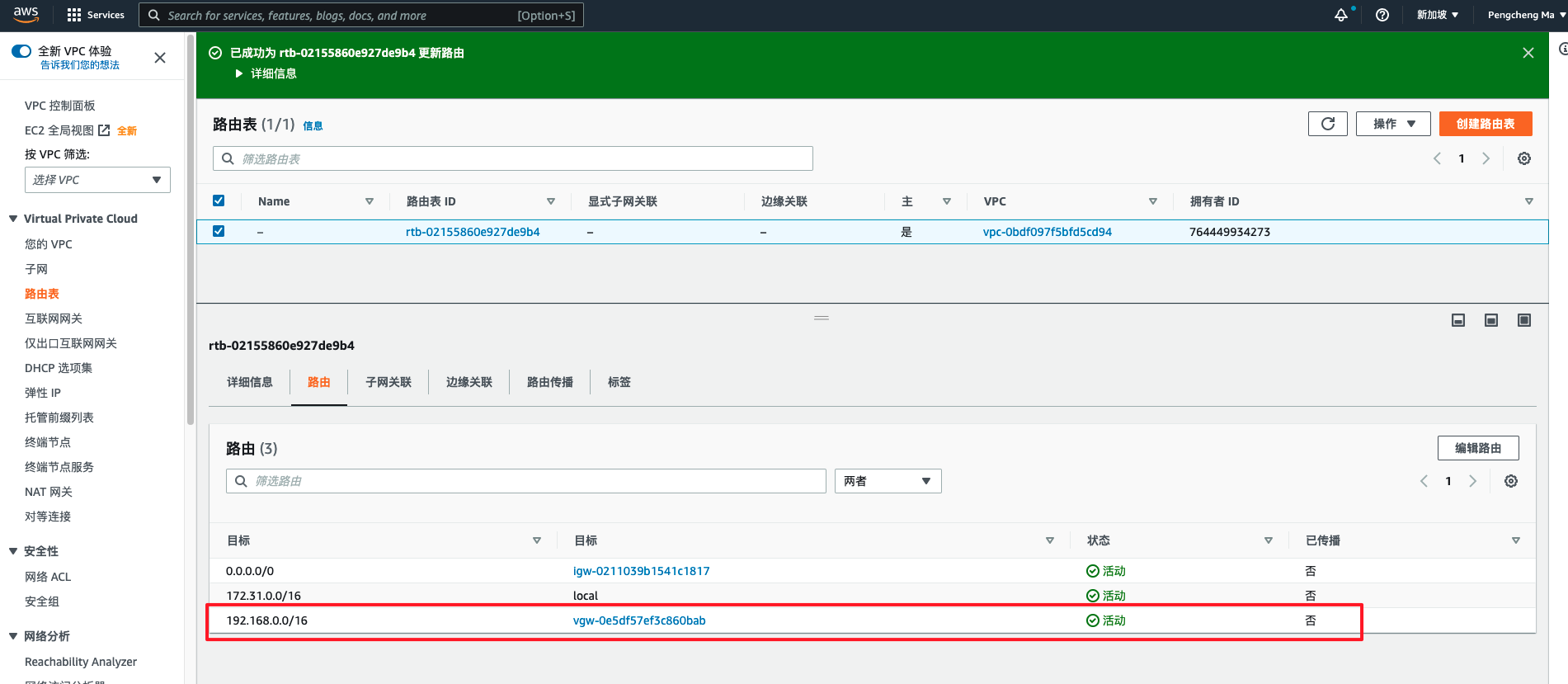

5.1 AWS侧的路由配置

在VPN网关所在VPC的路由表中,创建一个下一跳是VPN网关的路由,cidr为百度云的网段。

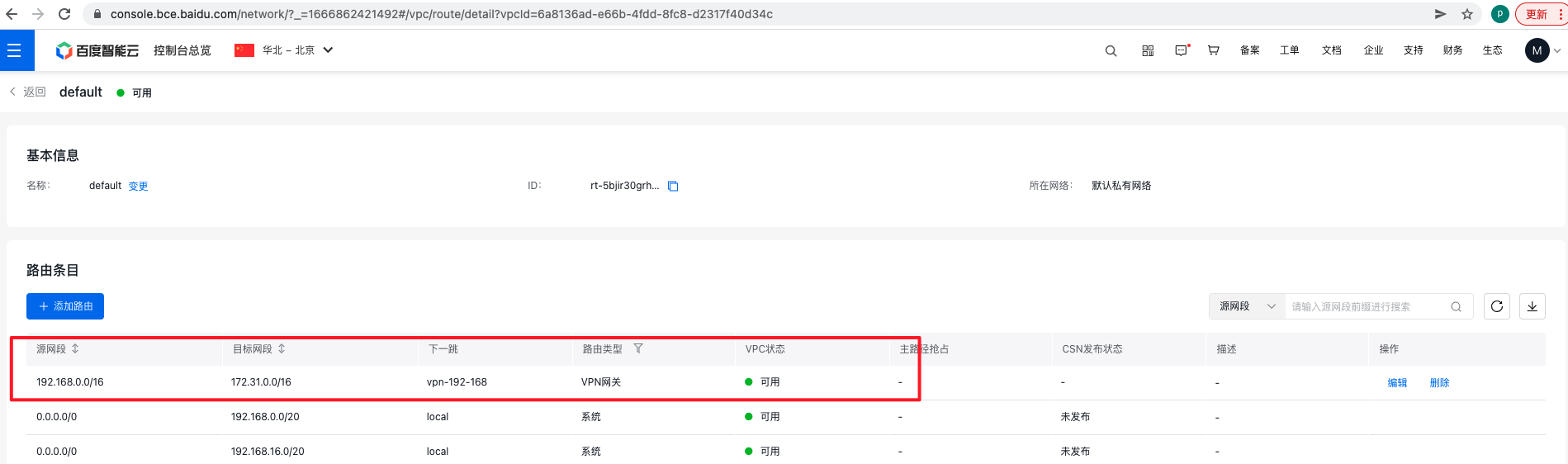

5.2 百度云侧的路由配置

在VPN网关所在的VPC路由表中,创建一个下一跳是VPN网关的路由,如下图所示:

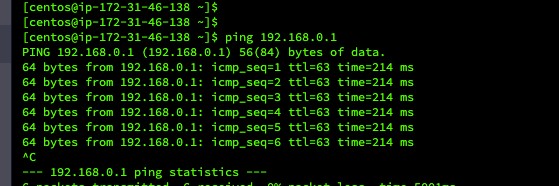

6. 连通性测试

从aws的ec2 ping到百度云的bcc。测试结果如下